Prethodno sam pisao o tome kako možete omogućiti SSH pristup vašem Cisco prekidaču tako da omogućite postavku u GUI sučelju. To je super ako želite pristupiti CLI preklopniku preko šifrirane veze, ali se i dalje oslanja samo na korisničko ime i zaporku.

Ako taj prekidač koristite u vrlo osjetljivoj mreži koja mora biti vrlo sigurna, razmislite o omogućavanju provjere autentičnosti javnog ključa za vašu SSH vezu. Zapravo, za maksimalnu sigurnost možete omogućiti korisničko ime / zaporku i provjeru autentičnosti javnog ključa za pristup vašem prekidaču.

U ovom članku, pokazat ću vam kako omogućiti provjeru autentičnosti javnog ključa na SG300 Cisco preklopniku i kako generirati parove javnih i privatnih ključeva pomoću puTTYGen. Potom ću vam pokazati kako se prijaviti pomoću novih ključeva. Osim toga, pokazat ću vam kako ga konfigurirati tako da možete koristiti samo ključ za prijavu ili prisiliti korisnika da upiše korisničko ime / lozinku zajedno s korištenjem privatnog ključa.

Napomena : Prije nego počnete s ovim uputama, provjerite jeste li već omogućili SSH uslugu na prekidaču, što sam spomenuo u prethodnom članku povezanom gore.

Omogućite SSH provjeru autentičnosti korisnika pomoću javnog ključa

Sve u svemu, proces dobivanja autentifikacije javnog ključa za SSH je jednostavan. U mom primjeru pokazat ću vam kako omogućiti značajke pomoću web-GUI-a. Pokušao sam koristiti CLI sučelje za omogućavanje provjere autentičnosti javnog ključa, ali ne bi prihvatio format moje privatne RSA ključeva.

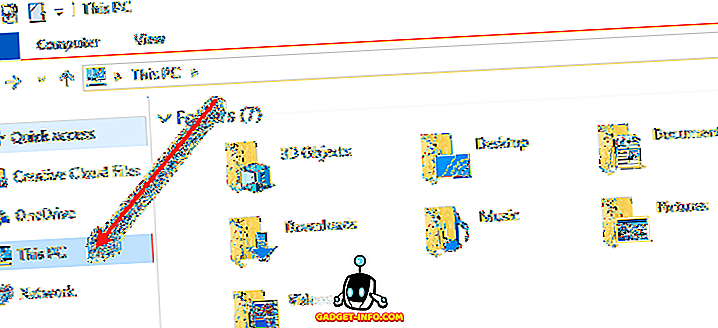

Nakon što sam dobio taj rad, ja ću ažurirati ovaj post s CLI naredbe koje će ostvariti ono što ćemo učiniti kroz GUI za sada. Prvo kliknite Sigurnost, a zatim SSH Server i na kraju SSH autentifikaciju korisnika .

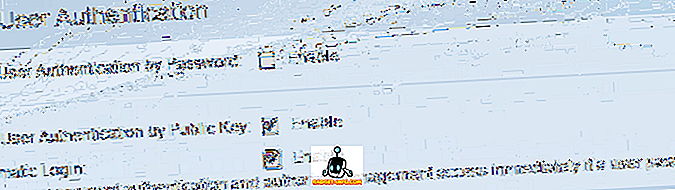

U desnom oknu označite okvir Omogući pored SSH provjere autentičnosti korisnika pomoću javnog ključa . Kliknite gumb Primijeni da biste spremili promjene. Nemojte još označavati gumb Omogući pored Automatska prijava jer ću to dalje objasniti.

Sada moramo dodati SSH korisničko ime. Prije nego što dodamo korisnika, prvo moramo generirati javni i privatni ključ. U ovom primjeru koristit ćemo puTTYGen, program koji dolazi s puTTY.

Generirajte privatne i javne ključeve

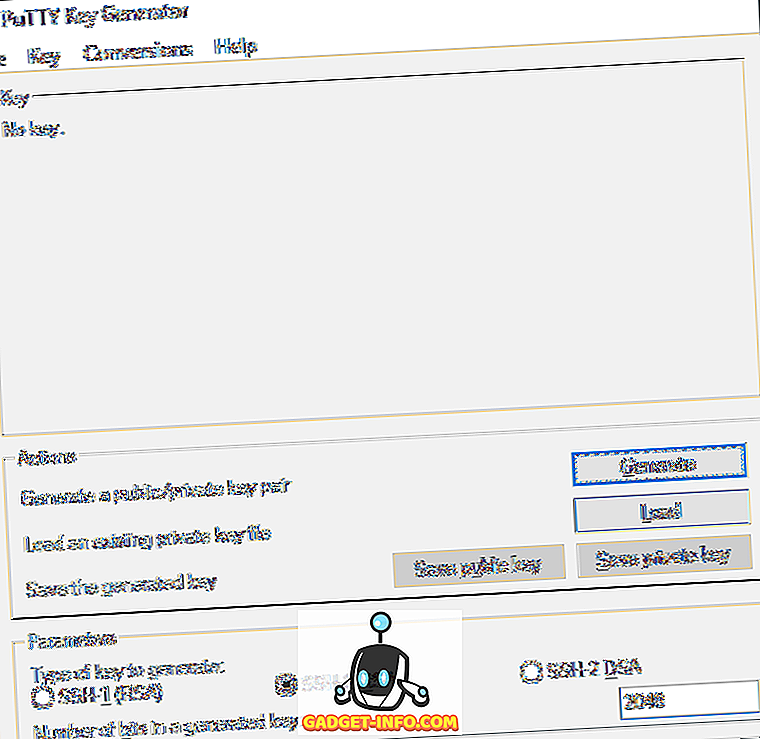

Da biste generirali ključeve, prvo otvorite puTTYGen. Vidjet ćete prazan zaslon i ne biste trebali mijenjati ni jednu postavku od niže prikazanih zadanih postavki.

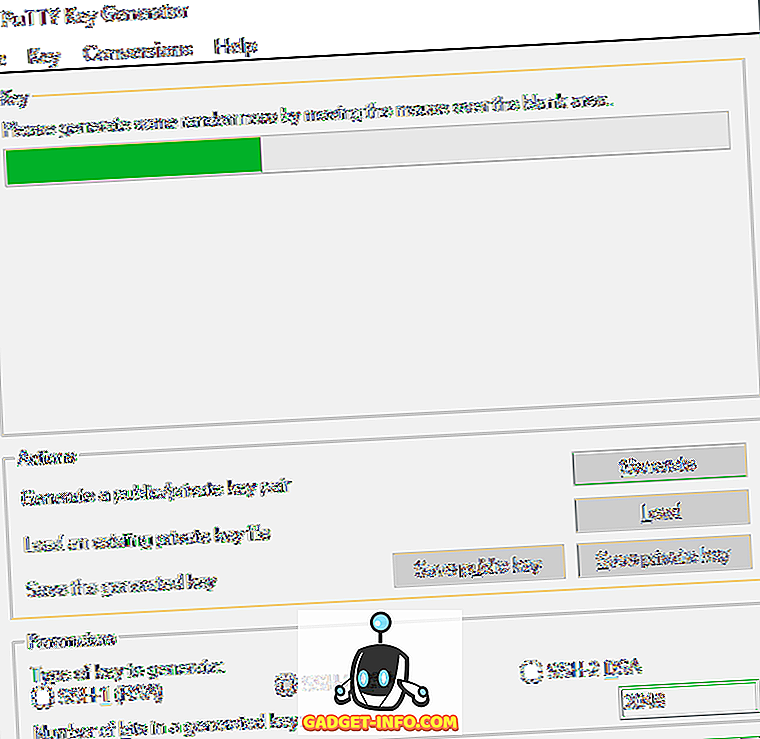

Kliknite gumb Generiraj, a zatim pomaknite miša oko praznog područja sve dok se traka napretka ne pomakne do kraja.

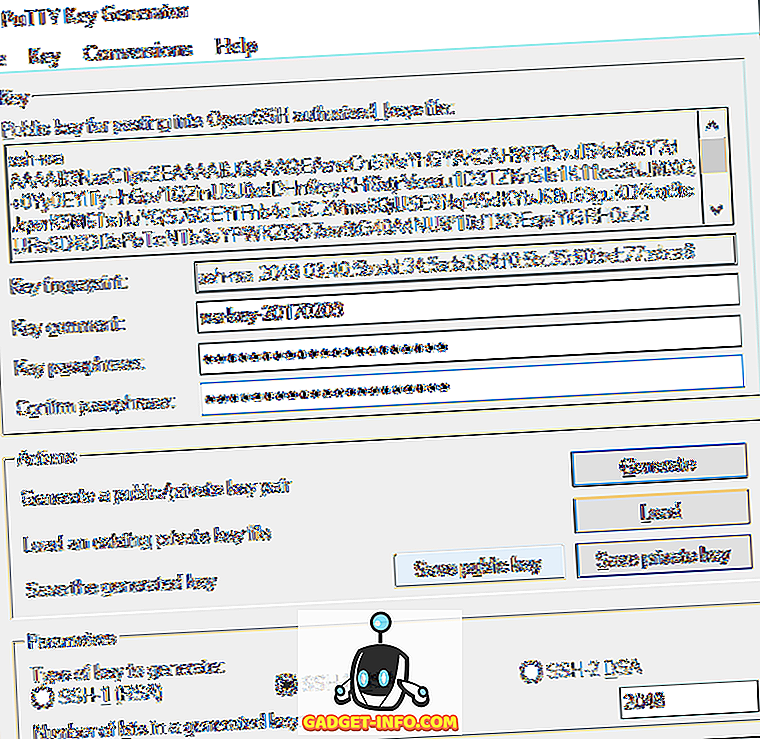

Kada se ključevi generiraju, morate upisati zaporku, koja je u osnovi poput lozinke za otključavanje ključa.

Dobra je ideja koristiti dugačku zaporku da biste zaštitili ključ od brutalnih napada. Nakon što dvaput upišete zaporku, kliknite gumbe Spremi javni ključ i Spremi privatni ključ . Provjerite jesu li te datoteke spremljene na sigurno mjesto, po mogućnosti u nekom šifriranom spremniku koji zahtijeva otvaranje lozinke. Provjerite moj post na VeraCryptu da biste stvorili kriptirani volumen.

Dodaj korisnika i ključ

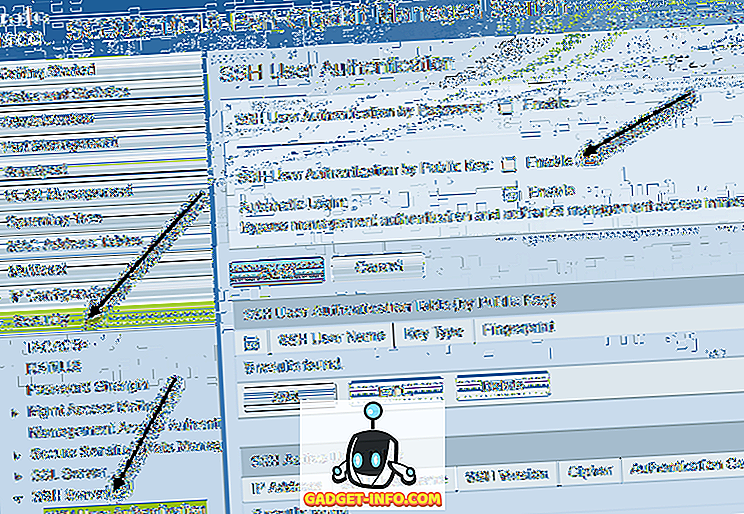

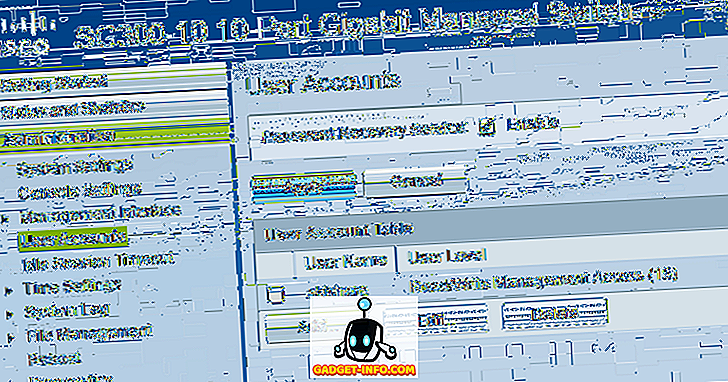

Sada se vratimo na ekran SSH za autentifikaciju korisnika koji smo ranije radili. Ovdje možete birati između dvije različite opcije. Prvo idite na Administracija - Korisnički računi da biste vidjeli koje račune trenutno imate za prijavu.

Kao što možete vidjeti, imam jedan račun koji se zove akishore za pristup mom prekidaču. Trenutno mogu koristiti ovaj račun za pristup grafičkom korisničkom sučelju i CLI-u. Natrag na stranici SSH autentifikacije korisnika, korisnik koji trebate dodati u SSH korisničku autentifikacijsku tablicu (prema javnom ključu) može biti jednak onome što imate pod Administracija - Korisnički računi ili je drugačiji.

Ako odaberete isto korisničko ime, možete označiti gumb Omogući u odjeljku Automatska prijava i kada se prijavite na prekidač, jednostavno ćete morati upisati korisničko ime i zaporku za privatni ključ te ćete biti prijavljeni,

Ako ovdje odaberete drugo korisničko ime, dobit ćete upit gdje morate unijeti korisničko ime i lozinku SSH privatnog ključa, a zatim ćete morati unijeti uobičajeno korisničko ime i zaporku (na popisu Admin - User Accounts), Ako želite dodatnu sigurnost, upotrijebite drugo korisničko ime, inače ga jednostavno nazovite istim kao i vaše trenutno.

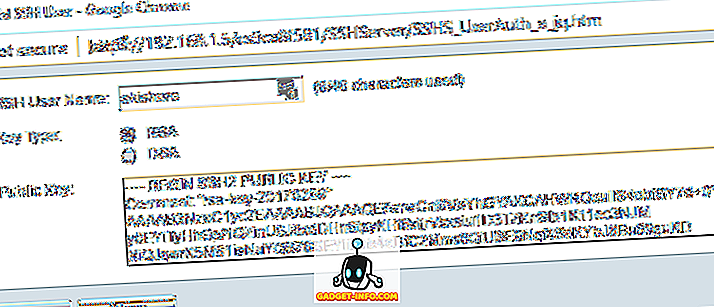

Kliknite gumb Dodaj i pojavit će se prozor Dodaj SSH korisnika .

Provjerite je li tip ključa postavljen na RSA, a zatim nastavite i otvorite javnu SSH ključnu datoteku koju ste ranije spremili pomoću programa kao što je Notepad. Kopirajte cijeli sadržaj i zalijepite ga u prozor javnog ključa . Kliknite Apply (Primijeni), a zatim Close ( Zatvori) ako dobijete poruku o uspjehu pri vrhu.

Prijava pomoću privatnog ključa

Sada se samo trebamo prijaviti pomoću privatnog ključa i lozinke. U ovom trenutku, kada se pokušate prijaviti, morat ćete dvaput unijeti vjerodajnice za prijavu: jednom za privatni ključ i jednom za normalan korisnički račun. Kada omogućimo automatsku prijavu, morat ćete unijeti korisničko ime i zaporku za privatni ključ i biti ćete u.

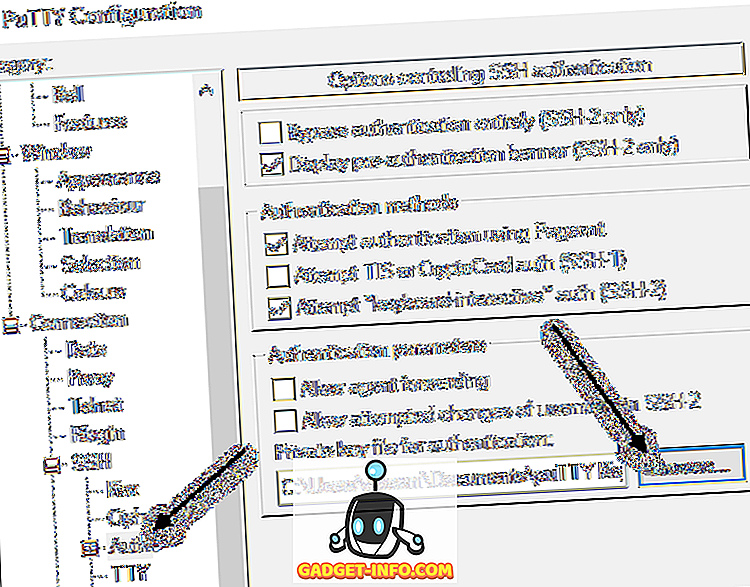

Otvorite puTTY i unesite IP adresu vašeg prekidača u okvir Host Name kao i obično. Međutim, ovaj put ćemo također morati učitati privatni ključ u puTTY. Da biste to učinili, proširite Veza, zatim proširite SSH, a zatim kliknite Auth .

Kliknite na gumb Pregledaj ispod datoteke Privatni ključ za provjeru autentičnosti i odaberite datoteku privatnog ključa koju ste ranije spremili. Sada kliknite gumb Otvori za povezivanje.

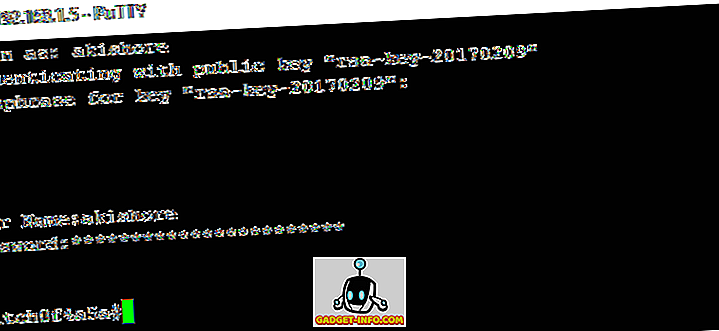

Prvi će se upit prijaviti kao i to bi trebalo biti korisničko ime koje ste dodali pod SSH korisnike. Ako ste koristili isto korisničko ime kao glavni korisnički račun, onda to neće biti važno.

U mom slučaju, koristio sam akišore za oba korisnička računa, ali sam koristio različite lozinke za privatni ključ i za moj glavni korisnički račun. Ako želite, možete isto učiniti i lozinkama, ali nema smisla to raditi, pogotovo ako omogućite automatsku prijavu.

Sada, ako ne želite dvostruku prijavu da biste ušli u prekidač, označite okvir Omogući pored Automatska prijava na stranici SSH autentifikacije korisnika .

Kada je to omogućeno, sada ćete samo morati upisati vjerodajnice za SSH korisnika i bit ćete prijavljeni.

To je pomalo komplicirano, ali ima smisla kada se poigrate s njom. Kao što sam spomenuo ranije, također ću ispisati CLI naredbe kada mogu dobiti privatni ključ u ispravnom formatu. Slijedeći upute ovdje, pristup vašem prekidaču putem SSH-a trebao bi sada biti mnogo sigurniji. Ako naiđete na probleme ili imate pitanja, objavite ih u komentarima. Uživati!