Cyber-zločin je bio u porastu u posljednje vrijeme, s ranama otkrivke (WannaCry, NotPetya), hakiranim bazama podataka (Equifax, Sony, Yahoo) i softverskim backdoorima (Floxif / CCleaner, ShadowPad / NetSarang) koji su često bili naslovnici. Iako su razmjeri i doseg tih napada zapanjujući, činjenica je da cyber-kriminalci nisu ograničeni samo na krađu vaših podataka, identiteta ili novca. Opseg zločina u virtualnom svijetu jednako je velik kao iu stvarnom svijetu, ako ne i više. Jedna vrsta cyber-napada koja je bila u središtu pozornosti je DDoS, ili distribuirana uskraćivanje usluge koja je često podijelila bijelu šešir-hakersku zajednicu tijekom godina. Vodeći CDN davatelj usluga Cloudflare sada objavljuje besplatnu DDoS zaštitu za sve svoje klijente, prastara rasprava o 'etičkom' DDoS-u protiv zlonamjernog DDoS-a ponovno je počela, a obje strane izlaze u punu podršku svojih argumenata. Uz raspravu o DDoS napadima koji plove na internetu, hajde da detaljno pogledamo fenomen danas u pokušaju da ne samo naučimo više o tome, već i da pokušamo razumjeti zašto hacktivisti i grupe za zagovaranje slobodnog govora nastavljaju propadati u njihovom nastojanju da dođu do konsenzusa o tome na prvom mjestu:

Što je DDoS i kako funkcionira?

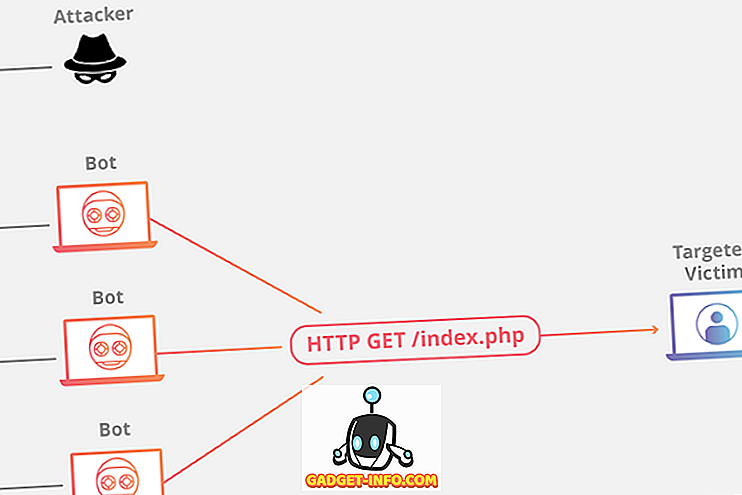

U najjednostavnijem smislu, distribuirani DDoS napad je pokušaj da se umjetno naruši normalno funkcioniranje web-lokacije ili mreže tako što se ciljni poslužitelj pretvori u ogromnu količinu prometa koja ili usporava ili potpuno prekida mrežu, To se postiže korištenjem više kompromitiranih sustava kao dijela onoga što je poznato kao 'botnet' koji može uključivati bilo koji mrežni uređaj, uključujući, ali ne ograničavajući se na računala, pametne telefone i IoT uređaje. Crni šeširi, kao i hacktivisti, koriste različite sofisticirane alate za izvršavanje tih napada ne samo da popunjavaju ciljane poslužitelje neumjerenom količinom prometa, već i korištenjem suptilnijih i teže za otkrivanje infiltracijskih tehnika koje ciljaju kritičnu mrežnu sigurnost. infrastrukture, kao što su vatrozidi i IDS / IPS (sustav za otkrivanje i sprečavanje upada).

Što je DoS i kako se razlikuje od DDoS-a?

DoS napadi su upravo ono što zvuči, u onoj mjeri u kojoj to onemogućuje legitimnim korisnicima pristup ciljanim poslužiteljima, sustavima ili drugim mrežnim resursima. Kao što je slučaj s DDoS napadima, osoba ili osobe koje provode takav napad obično bi preplavile ciljanu infrastrukturu s neuobičajeno velikim brojem suvišnih zahtjeva kako bi nadjačali njegove resurse, čime bi otežana ili čak nemoguća za pogođenu mrežu ili sustav za odgovor na istinske zahtjeve za uslugom. Za krajnjeg korisnika, učinci DoS-a nisu posve različiti od učinaka DDoS-a, ali za razliku od prethodnih koji obično koriste jedan stroj i pojedinačnu internetsku vezu za izvršenje napada, potonji koristi više kompromitiranih uređaja za poplavu ciljanog cilja., što je nevjerojatno teško otkriti i spriječiti.

Koje su različite vrste DDoS napada?

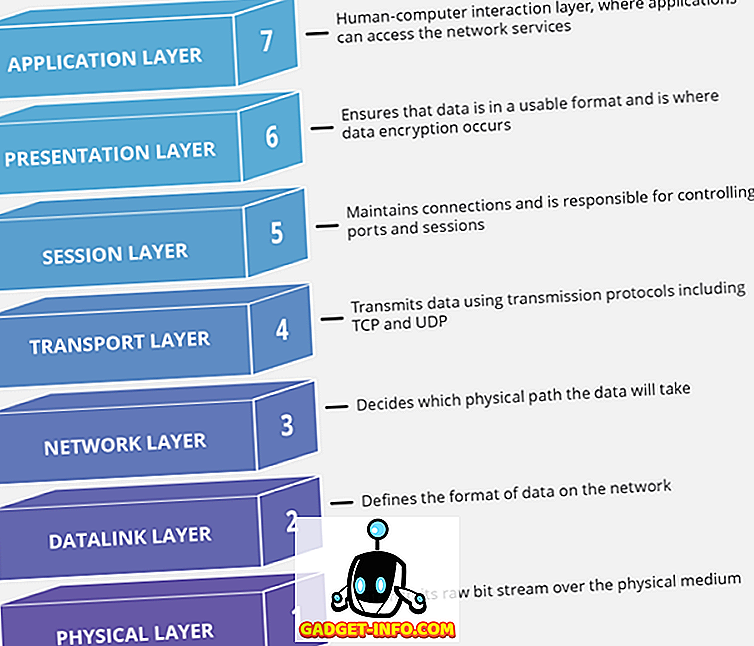

Kao što je ranije spomenuto, i cyber-kriminalci i hacktivisti koriste bezbrojne vektore napada kako bi izvršili svoje DDoS napade, ali velika većina tih napada će u većini slučajeva spadati u tri široke kategorije: napadi volumetrijskim ili propusnim opsegom, protokolarni napadi ili Napadi na državu-iscrpljivanje i napade na aplikacijskom sloju ili napade na sloj 7. Svi ti napadi ciljaju različite komponente mrežne veze koje se sastoje od 7 različitih slojeva, kao što se vidi na slici ispod:

1. Volumetrijski napadi ili napadi pojasne širine

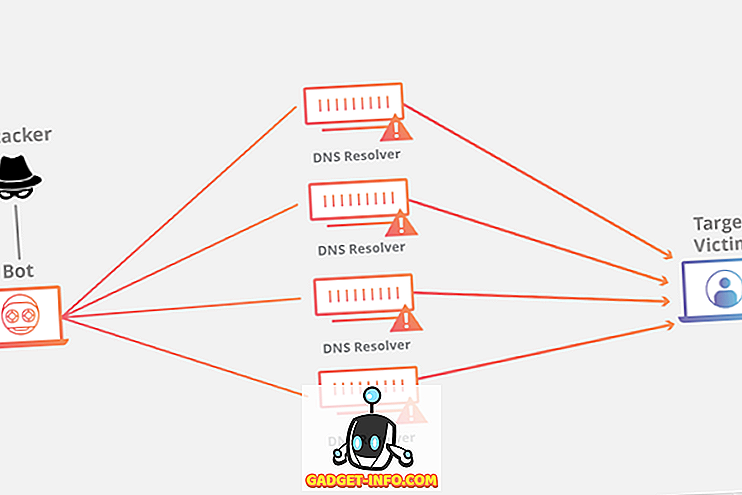

Vjeruje se da ove vrste napada čine više od polovice svih DDoS napada koji se provode širom svijeta svake godine. Postoje različite vrste volumetrijskih napada, a najčešći je poplava korisničkog protokola datagrama (UDP), pri čemu napadač šalje veliki broj UDP paketa slučajnim lukama na udaljenom hostu, što uzrokuje da poslužitelj opetovano provjerava i odgovara na ne - postojeće aplikacije, što ga čini ne reagirajući na legitimni promet. Slični rezultati mogu se postići i poplavljanjem poslužitelja žrtava s ICMP (Internet Control Message Protocol) echo zahtjevima s više IP adresa koje su često lažne. Ciljni poslužitelj nastoji odgovoriti na svaki od tih lažnih zahtjeva u dobroj vjeri, na kraju postaje preopterećen i nesposoban odgovoriti na originalne ICMP zahtjeve za odjek. Volumetrijski napadi mjere se u bitovima u sekundi (Bps).

2. Protokolski napadi ili napadi na državnu iscrpljenost

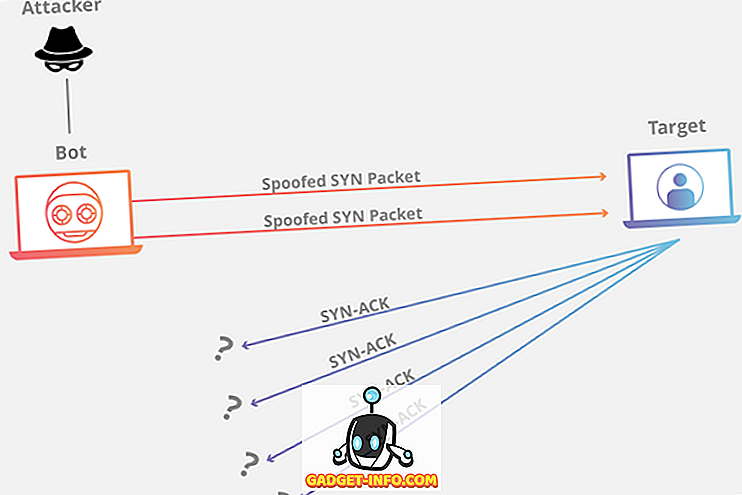

Protokolni napadi, također poznati kao napadi na državnu iscrpljenost, troše kapacitet tablice stanja veze ne samo na poslužitelje web aplikacija, već i na druge infrastrukturne komponente, uključujući intermedijarne resurse, kao što su load-balancers i firewall. Ovi tipovi napada nazivaju se "protokolnim napadima" jer ciljaju slabosti u slojevima 3 i 4 steka protokola kako bi postigli svoj cilj. Čak i najsuvremeniji komercijalni uređaji posebno dizajnirani za održavanje stanja na milijunima veza mogu biti loše pogođeni napadima protokola. Jedan od najpoznatijih protokolskih napada je 'SYN flood' koji iskorištava 'trostruki mehanizam rukovanja' u TCP-u. Način na koji to radi jest, domaćin šalje poplavu TCP / SYN paketa, često s krivotvorenom adresom pošiljatelja, kako bi konzumirao dovoljno poslužiteljskih resursa kako bi gotovo nemoguće za legitimne zahtjeve. Druge vrste protokola uključuju Ping of Death, Smurf DDoS i fragmentirane pakete. Ove vrste napada mjere se u paketima u sekundi (Pps).

3. Napadi aplikacijskog sloja ili napadi sloja 7

Napadi aplikacijskog sloja, često nazvani napadi sloja 7 u odnosu na sedmi sloj OSI moda, cilja sloj gdje se generiraju web-stranice da bi se isporučio korisnicima koji šalju HTTP zahtjeve. Različiti tipovi napada sloja 7 uključuju zloglasni ' Slowloris ' napad, pri čemu napadač 'polako' šalje veliki broj HTTP zahtjeva ciljnom poslužitelju, ali bez ikakvog dovršavanja bilo kojeg zahtjeva. Napadač će nastaviti slati dodatne zaglavlje u malim intervalima, prisiljavajući poslužitelja da zadrži otvorenu vezu za te beskrajne HTTP zahtjeve, na kraju uzurpirajući dovoljno resursa kako bi sustav ne reagirao na valjane zahtjeve. Još jedan popularan napad sloja 7 je HTTP Flood napad, pri čemu veliki broj lažnih HTTP, GET ili POST zahtjeva poplavi ciljani poslužitelj u kratkom vremenu, što rezultira uskraćivanjem usluge za zakonite korisnike. Budući da napadi aplikacijskog sloja obično uključuju slanje neprirodno velike količine zahtjeva na ciljni poslužitelj, mjere se u zahtjevima u sekundi (RPS).

Uz gore opisane jedno-vektorske napade, postoje i multi-vektorski napadi koji ciljaju sustave i mreže iz više različitih smjerova odjednom, tako da mrežnim inženjerima postaje sve teže odrediti sveobuhvatne strategije protiv DDoS napada. Jedan takav primjer više-vektorskog napada je kada bi napadač povezao DNS pojačanje, koje cilja slojeve 3 i 4, s HTTP Flood koji cilja sloj 7.

Kako zaštititi svoju mrežu od DDoS napada

Budući da većina DDoS napada radi tako što nadjačava ciljani poslužitelj ili mrežu s prometom, prva stvar koja se mora učiniti kako bi se ublažili DDoS napadi je razlika između stvarnog i zlonamjernog prometa . Međutim, kao što biste i očekivali, stvari nisu tako jednostavne, s obzirom na raznovrsnost, složenost i sofisticiranost tih napada. U tom slučaju, zaštita vaše mreže od najnovijih i najsofisticiranijih DDoS napada zahtijeva od mrežnih inženjera da pažljivo osmisle strategije kako ne bi izbacile bebu s vodom za kupanje. Budući da će napadači pokušati učiniti sve da njihov zlonamjerni promet izgleda normalno, pokušaji ublažavanja koji uključuju ograničavanje cijelog prometa ograničit će pošten promet, dok će dopušteniji dizajn omogućiti hakerima lakše zaobilaženje protumjera. U tom slučaju, morat ćemo usvojiti slojevito rješenje kako bi se postiglo najučinkovitije rješenje.

Međutim, prije nego što dođemo do tehničkih pojedinosti, moramo shvatiti da, budući da je većina DDoS napada ovih dana uključivala naizmjenično blokiranje komunikacijskih staza, jedna od očiglednih stvari koju treba učiniti je zaštititi sebe i svoju mrežu je više redundantnosti: više širina pojasa i više poslužitelja proširili su se na više podatkovnih centara na različitim geo-lokacijama, što također služi kao osiguranje od prirodnih katastrofa itd.

Još jedna važna stvar koju treba učiniti je slijediti neke od najboljih praksi u industriji kada je riječ o DNS poslužiteljima. Oslobađanje od otvorenih razrješivača je jedan od ključnih koraka u vašoj obrani protiv DDoS-a, jer ono što je web-mjesto ako nitko ne može riješiti vaše ime domene? U tom slučaju treba gledati dalje od uobičajenog postavljanja dual-DNS poslužitelja koji većina registara naziva domena pruža prema zadanim postavkama. Mnoge tvrtke, uključujući većinu najboljih pružatelja usluga CDN-a, također nude poboljšanu DNS zaštitu putem redundantnih DNS poslužitelja koji su zaštićeni iza iste vrste balansiranja opterećenja da su vaše web i drugi resursi.

Dok većina web-lokacija i blogova outsourcing svoje hosting za treće strane, neki odlučite služiti svoje podatke i upravljati vlastitim mrežama. Ako pripadate toj grupi, neke osnovne, ali kritične industrijske prakse koje trebate slijediti uključuju postavljanje učinkovitog vatrozida i blokiranje ICMP-a ako ih ne trebate. Također se pobrinite da svi vaši usmjerivači ispuštaju junk pakete . Trebali biste također stupiti u kontakt s ISP-om da biste provjerili mogu li blokirati željeni promet za vas. Uvjeti i odredbe razlikuju se od jednog do drugog pružatelja internetskih usluga, tako da morate provjeriti u njihovim mrežnim operativnim centrima da li nude takve usluge za poduzeća. Općenito, sljedeće su neke od koraka koje pružatelji CDN-a, ISP-ovi i mrežni administratori često koriste za ublažavanje DDoS napada:

Usmjeravanje crne rupe

Usmjeravanje crne rupe, ili Blackholing, jedan je od najučinkovitijih načina ublažavanja DDoS napada, ali ga treba implementirati samo nakon odgovarajuće analize mrežnog prometa i stvaranja strogog kriterija ograničenja, jer će inače 'blackhole', ili rutirati sve dolazni promet na nulti put (blackhole) bez obzira na to je li izvorni ili zlonamjerni. Tehnički će zaobići DDoS, ali napadač će ostvariti svoj cilj ometanja mrežnog prometa.

Ograničavanje brzine

Druga metoda koja se često koristi za ublažavanje DDoS napada je 'Ograničavanje brzine'. Kao što mu i ime kaže, to uključuje ograničavanje broja zahtjeva koje će poslužitelj prihvatiti u određenom vremenskom okviru . To je korisno za zaustavljanje web skrapera od krađe sadržaja i za ublažavanje pokušaja prijavljivanja brutalnom snagom, ali se mora koristiti zajedno s drugim strategijama kako bi se moglo učinkovito upravljati DDoS napadima.

Vatrozid za web-aplikacije (WAF)

Iako nije dovoljno samo po sebi, obrnuti proxy i WAF-ovi su neki od prvih koraka koje treba poduzeti kako bi se ublažile različite prijetnje, a ne samo DDoS. WAFs pomažu u zaštiti ciljne mreže od napada sloja 7 filtriranjem zahtjeva na temelju niza pravila koja se koriste za identifikaciju DDoS alata, ali je također vrlo učinkovit u zaštiti poslužitelja od SQL injection, cross-site scripting i cross-site falsifikat zahtjeva.

Anycast Mrežna difuzija

Mreže isporuke sadržaja (CDN) često koriste Anycast mreže kao učinkovit način za ublažavanje DDoS napada. Sustav radi tako da preusmjeri sav promet koji je namijenjen mreži pod-napada na niz distribuiranih poslužitelja na različitim lokacijama, čime širi disruptivni učinak pokušaja DDoS napada.

Kako Cloudflare predlaže da zaustavi DDoS napade na dobro sa svojom besplatnom DDoS zaštitom?

Jedna od nadmoćnih mreža za isporuku sadržaja u svijetu, Cloudflare, nedavno je objavila da će pružiti zaštitu od DDoS napada ne samo svojim plaćenim korisnicima, već i svojim slobodnim klijentima, bez obzira na veličinu i opseg napada . Kao što se i očekivalo, najava, napravljena ranije ovog tjedna, stvorila je prilično buzz unutar industrije kao i globalnih tehnoloških medija, koji se obično koriste za CDN-ove, uključujući Cloudflare, ili izbacujući svoje klijente pod napadom ili tražeći više novca od za stalnu zaštitu. Dok su se žrtve do sada morale zbrinuti same za sebe kada su bile napadnute, obećanja o besplatnoj, nepromijenjenoj DDoS zaštiti primili su topli blogovi i poduzeća čije su web-stranice i mreže i dalje pod stalnom prijetnjom objavljivanja kontroverznih sadržaja.

Iako je ponuda tvrtke Cloudflare doista revolucionarna, treba spomenuti da je ponuda besplatne, nepromijenjene zaštite primjenjiva samo za napade sloja 3 i 4, dok su napadi sloja 7 još uvijek dostupni samo za plaćene planove koji počinju od 20 USD. na mjesec.

Ako je uspješna, što će Cloudflareova ponuda značiti za 'hacktivizam'?

Kao što se i očekivalo, objava Cloudflarea ponovno je pokrenula raspravu među hacktivistima i stručnjacima za internetsku sigurnost o etičkom hakiranju i slobodi govora. Mnoge hacktivističke skupine, kao što je Chaos Computer Club (CCC) i Anonymous, već dugo tvrde da je nužno organizirati 'digitalne prosvjede' protiv web stranica i blogova koji šire mržnju propagandu i netrpeljive - često nasilne - ideologije. U tom slučaju, te skupine aktivističkih hakera, ili hacktivista, često napadaju terorističke web - lokacije, neo-nacističke blogove i dječje pornografske prodavače DDoS napadima, a najnovija žrtva je krajnje desničarski blog "Daily Stormer" koji je pohvalio nedavni blog ubojstvo aktivista za ljudska prava u Charlottesvillu, Virginia, od strane desničarskog ekstremista.

Dok su neki, poput CEO-a iz tvrtke Cloudflare Mattew Prince, i EFF (Electronic Frontier Foundation) kritizirali hacktiviste zbog pokušaja ušutkavanja slobode govora DDoS napadima, pristalice hacktivizma tvrde da se njihovi digitalni prosvjedi protiv gnusnih ideologija ne razlikuju od popunjavanja gradskog trga ili držeći se sjedećeg mjesta u pokretu 'Okupiraj' koji je započeo proslavljenim prosvjedom Okupiraj Wall Street 17. rujna 2011., donoseći globalnu pozornost rastućoj socioekonomskoj nejednakosti u svijetu.

Dok neki mogu tvrditi da je DDoS alat za istinski prosvjed, dopuštajući etičkim hakerima da brzo djeluju protiv terorista, bigota i pedofila kako bi svoje nemoralne (a često i ilegalne) sadržaje doveli izvanmrežno, takvi napadi također imaju tamnu stranu . Istraživački novinari i zviždači često su bili meta takvih napada u prošlosti, a prošle je godine internetska stranica novinara cybersecuritya, Brian Krebsa, bila uništena masovnim DDoS napadom koji je mjerio ludu 665 Gbps na svom vrhuncu., Krebs je ranije izvijestio o izraelskoj službi DDoS-a za najam pod nazivom vDOS, što je rezultiralo uhićenjem dvaju izraelskih državljana, a vjeruje se da je napad bio u odmazdi.

DDoS napadi i Cloudflareov plan da im se učini stvar prošlosti

Usprkos Cloudflareovim smionim tvrdnjama da DDoS napade na stvar u prošlosti, mnogi stručnjaci tvrde da nije tehnološki moguće napraviti DDoS napade u potpunosti zastarjelim u ovoj fazi. Dok gigantske korporacije poput Facebooka ili Googlea imaju potrebne tehnološke viškove kako bi se uvjerile da nikada ne pate od takvih napada, širenje takve zaštite na svako pojedinačno mjesto pod suncem može predstavljati izazov čak i najvećem CDN-u. Međutim, Prince je tvrdio da je Cloudflare sposoban apsorbirati "sve što nam internet baca", pa će samo vrijeme pokazati hoće li DDoS napadi biti poslani u anale povijesti zauvijek, ili ako će hacktivističke skupine moći zaobići neke protumjera kako bi nastavili svoj moralni križarski rat protiv nasilja, mržnje i nepravde.